I detta inlägg belyser vi bland annat password spray-attacker och hur multifaktorautentisering är en absolut nödvändighet.

Detta år har ur ett omvärldspolitiskt perspektiv bjudit på så många givar att det är svårt att hålla koll på allting. Som förutspått har Donald Trumps första månad som president i USA medfört otroligt många utspel men också till viss del handling. Många saker som har fått eller kommer kunna få konsekvens för vårt säkerhetsläge i Europa. Det återstår nu att se vart det tar vägen med kriget i Ukraina, kasten är tvära och insatserna är allt ifrån landområden och säkerhetsgarantier till jordartsmineraler och fredsbevarande trupper.

Psykologiskt försvar

Myndigheten för Psykologiskt försvar har lanserat hemsidan bliintelurad.se. Här finns mycket bra information kring hur man identifierar desinformation, falska uppgifter och, helt enkelt, hur man undviker att bli lurad. Man utgår från följande förmågor som vi samtliga bör agera efter:

- Se upp

- Tänk efter

- Kolla källan

- Sök bekräftad information

På sidan kan man läsa följande: “Du är en del av Sveriges psykologiska försvar. Om du kan känna igen och hantera desinformation, vilseledning och propaganda blir det svårare för främmande makt att skapa splittring. Det skyddar Sverige och svenska intressen. Ju svårare du är att lura, desto starkare blir vårt öppna demokratiska samhälle.”

Surfa gärna in på hemsidan och ta del av materialet.

Cyberattacker som tjänst

I en nyligen lanserad rapport från Barracuda Networks konstateras att så kallade “As a Service-Plattformar” utgör en utmaning i cyberlandskapet. Detta är en trend som gått att se växa fram över de senaste åren och innebär helt enkelt att man som ”kund” eller ansluten till en hackergrupp, bland annat kan köpa åtkomst till IT-miljöer för att utföra attacker och då ta del av en eventuell utpressningssumma.

Under 2024 registrerade Barracudas säkerhetsplattform hela 11 biljoner it-händelser – motsvarande cirka 350 000 per sekund. Bland dessa identifierades en miljon potentiella risker, inklusive tusentals allvarliga incidenter som krävde omedelbara åtgärder.

Analytiker hos Barracuda har granskat den omfattande datamängden för att kartlägga de vanligaste metoderna cyberkriminella använt för att infiltrera och sabotera verksamheter världen över. De konstaterar att:

– As-a-service-plattformarnas framväxt gör cyberattacker mer sofistikerade, flexibla och svårare att upptäcka. Utvecklarna bakom dessa plattformar har tid, resurser och kompetens att investera i avancerade verktyg och metoder.

Man kan konstatera att hotlandskapet fortsätter gå i en riktning mot automation och expansion!

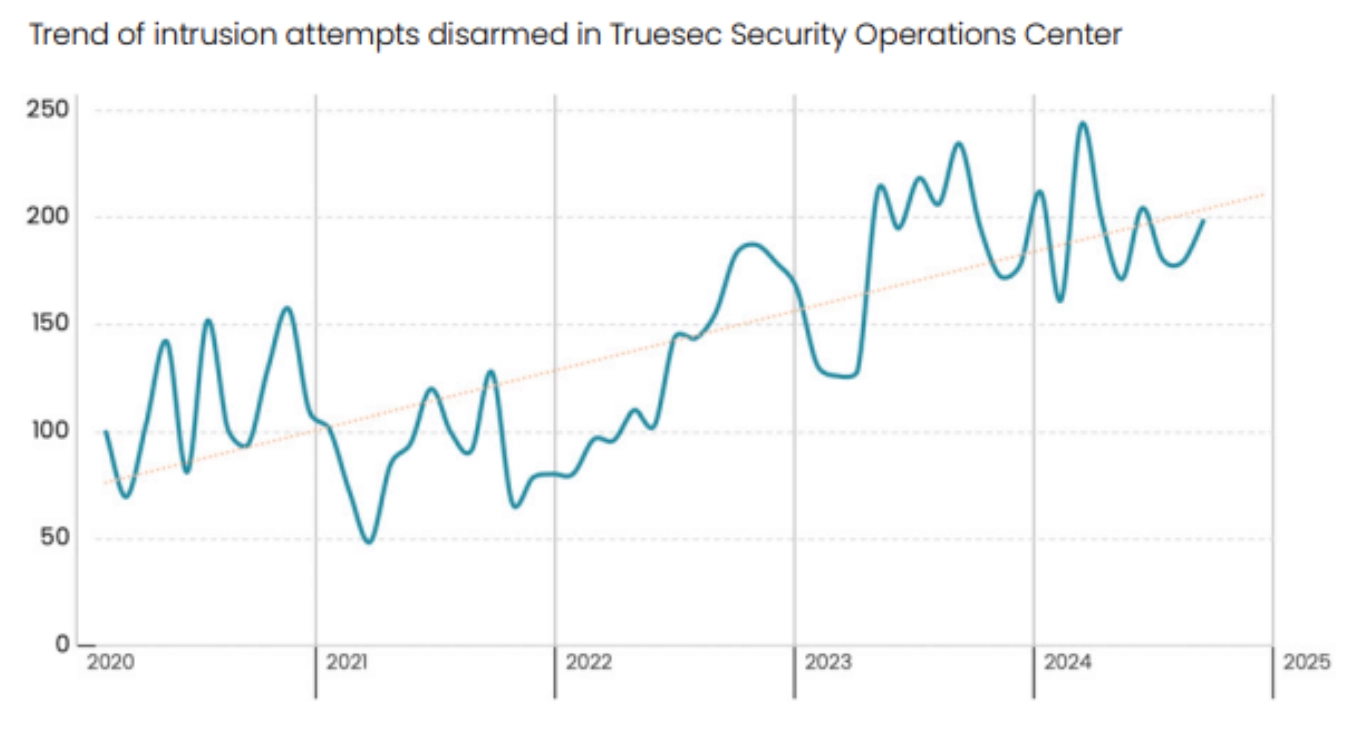

Svenska Truesec har presenterat sin “Threat Intelligence Report” för 2025 och konstaterar att antalet intrångsförsök fortsätter stiga.

Det som fångade vår uppmärksamhet är slutsatsen att större bolag nu börjar “komma ikapp” när det gäller cyberförsvar, det vill säga investeringar som gjorts inom cybersäkerhet de senaste åren bär frukt och dessa verksamheter blir därmed svårare för hotaktörer att komma åt. Detta för dock med sig att små och medelstora bolag kan bli ännu mer attraktiva som måltavlor. Här finns fortfarande en teknikskuld och många verksamheter har inte kommit gång med det systematiska arbetet som vi på JSC febrilt tjatar om.

Man kan med rapporten som underlag också se att vägarna in för hotaktörerna till stor del är samma som vi tidigare skrivit om – tekniska sårbarheter i hård- och mjukvara, kapade konton/kontouppgifter samt phishing, det vill säga någon form av epostmeddelande som innehåller länk till exempelvis en falsk inloggningssida eller liknande.

Password spray

Ett annat sätt för bovar att försöka ta sig in i våra IT-miljöer är genom så kallade brute force-attacker, där ett exempel kallas password spray, det vill säga man använder en känd identitet (ofta från konto-/lösenordsläckor) och sedan försöker man genom att testa extremt många lösenordskombinationer ta sig in. I skrivande stund pågår just en sådan attack där ett botnät (nätverk med mer än 130 000 komprometterade enheter) genomför en storskalig cyberattack med lösenordsspray som riktar sig mot Microsoft 365-konton via en grundläggande autentiseringsfunktion.

Attackerna har registrerats i så kallade icke-interaktiva inloggningsloggar, vilket är något som forskarna inom organisationen Security Scorecard noterar ofta förbises av säkerhetsteam. Hotaktörer kan utnyttja den här funktionen genom att utföra försök att spraya lösenord i stora volymer samtidigt som de går praktiskt taget oupptäckta. Lösningen är bland annat att implementera multifaktorautentisering samt att ha en aktiv säkerhetsövervakning avseende denna typ av händelser.

Cyberattacker mot ryska organisationer

Vi skriver ofta om olika typer av hot och attacker som sker mot svenska och andra västerländska verksamheter, men givetvis är cyberattacker en global företeelse. Ryssland har fått smaka på en dos av sin egen medicin den senaste tiden, då flera större cyberattacker har påverkat ryska organisationer.

Rysslands nationella samordningscenter för datorincidenter utfärdade en sällsynt offentlig varning om ett potentiellt säkerhetsintrång vid LANIT, landets största leverantör av tekniska tjänster och en viktig entreprenör för försvarsmyndigheter. Varningen uppmanar finansinstitut att ändra lösenord och åtkomstuppgifter för system som är anslutna till LANIT. Detta är intressant för det bryter ett mönster av icke-transparens när det gäller incidenter som drabbar landets viktiga infrastruktur.

Ett annat exempel är en större mejerianläggning i staden Semjonishna som drabbades av ett kryptovirus vilket gav konsekvensen att man störde ut produktmärkningssystem och fick skrivare att skicka ut antikrigsmeddelanden. Lokala tjänstemän rapporterar att attacken inträffade kort efter att anläggningen gav humanitärt bistånd och drönare till ryska soldater i Ukraina.

Avslutningsvis

Tack för att du har tagit dig tid att läsa igenom denna upplaga av vårt JSC Cure nyhetsbrev. Vi återkommer om cirka 1 månad med nästa omvärldsbevakning. Tills dess: se upp, tänk efter, kolla källan och sök bekräftad information!

Denna blogg bygger på JSC:s nyhetsmail för informationssäkerhet. Vill du få månatliga uppdateringar med omvärldsbevakning i ämnet? Prenumerera på JSC Cure Nyhetsbrev.

Och läs mer om vårt arbete med IT-säkerhet för företag.